根据2020年针对CIO进行的疫情大流行对业务的影响的调查,远程工作对许多组织来说都将是一个永久性的场景。这强调了在不限制用户生产率的情况下拥有一个安全的远程数据访问策略的必要性。

“鉴于向远程工作的范式转变,公司必须保护其IT基础设施--包括网络、应用服务器和虚拟专用网接入点--在所有级别和所有平台上全面抵御分布式拒绝服务攻击,”Link 11的首席运营官Mark Wilczek说。

我们询问了由IDG的IT专家、行业分析师和技术专家组成的Influencer社区,组织应该如何在强大、安全的访问与用户生产力需求之间取得平衡。显然,取得一种正确的平衡可能是项艰巨的任务。

“用户希望能够保证安全,但更重要的是,他们需要完成自己的工作,”埃森哲的服务转型负责人Larry Larmeu说。“通过阻止‘不安全’方法来保护网络安全的传统方法可能会令人望而却步,这只会导致用户寻求创造性的变通办法,最终往往会因随机的不安全云存储而导致数据泄露。”

生产效率和安全性需要从访问开始

IDG的意见领袖说,在安全性和用户生产力之间取得适当的平衡应该始于定义数据和访问。

“首先,要知道你所有的数字资产在哪里,”CTO.ai的社区负责人Tristan Pollock说。“把它们列出来:账号、IP、照片、域名等等。确保你有一个包含所有这些信息的存储库。”

接下来,确保合适的人员能够以合适的级别访问合适的数据资源。Net Health的首席信息官Jason James说,这需要观念上的转变:“如果你去问任何用户,他们都会很快做出反应,他们需要完全访问一切来完成他们的工作。但即使作为首席信息官,我也没有生产环境的管理员或root访问权限,因为我没有必要拥有这种访问权限。”

James建议他的同行们应该尽职尽责。“虽然没有人想要影响用户的工作效率,但更大的风险是提供了不必要的访问来满足用户的请求,”他说。

接下来就是围绕数据访问来制定政策了,摩根大通的首席分析师兼创始人Jack Gold说。“在保持数据的可访问性的同时也保持数据的安全性和私密性要求数据必须具有策略控制机制,必须确保个人只能访问与其相关的数据。你不希望完全的限制数据访问,因为许多用户可以获得有意义的见解。”

GeekHive的首席战略官Gene De Libero也对此表示赞同:“我们已经看到了许多例子,严格的安全政策、管理不善的公司网络和实施不当的数字资产管理系统将导致员工生产率的大幅下降。”

Tapad的高级信息安全策略师Ben Rothke说,定义适当的访问控制是至关重要的。“例如,即使一个人的账户里有资金,他们也不能直接走进银行分行索要10万美元的现金,”他说。“像这样的金额需要提前通知、授权和准备。数据也需要以类似的方式进行管理、控制和保护。”

但是,不要让访问和控制决策受到阻碍。“如今,组织最不需要的就是分析的瘫痪,因为没有人在定义数字和数据资产的安全性和策略方面拥有所有权,”StarCIO的总裁、《驱动数字化》一书的作者Isaac Sacolick说。“最佳做法是指派数据所有者来定义授权、使用准则、数据安全策略、法规遵从性要求以及任何的数据隐私、主权和法规问题。”

使用策略和技术来进行数据访问

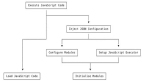

IDG的意见领袖建议,一旦数据访问的定义和策略就位了,IT和安全团队就可以做两件事:将它们放入总体的数据策略中,并使用现代化工具来维护它们。

“安全需要成为数字资产创建和维护过程的一部分--理想情况下,应该可以无缝地进行,以免引入摩擦和流程延迟,”Palo Alto Strategy Group的IT总监Mike D . Kail说。“当安全性是一项周期性的、有计划的活动时,它往往就会阻碍工作效率,并导致团队和用户之间的竞争。”

而谈到工具,专家则建议从一个好的数据资产管理(DAM)系统开始。

“为有效部署和配置DAM系统制定一个坚实的战略,将大大有助于提供公司审计部门所需的安全性和合规性,同时促进协作,改进工作流程,提高整体的生产率,”De Libero说。

Gold对此表示同意:“一个好的数据管理工具集将包括适当的数据策略执行能力,并且也应该是任何数据策略的关键部分。”

下一步,则需要转向一个能够让用户更容易访问所需数据的解决方案。

“通过首先关注用户体验,组织将可以确保他们的数字资产是安全的,并且不会降低用户的工作效率,”Anchore的技术营销经理Will Kelly说。“他们应该通过单点登录(SSO)来保护数字资产,或者更好的,在云协作平台上使用零信任安全解决方案。”

在通往单点登录的道路上,安全和IT团队可以采取一些渐进的步骤,例如部署多因素身份验证(MFA),以便使用户的工作更加轻松。

“一些企业正在实施‘remember me(MFA)’30天的活动,在不牺牲安全性的同时改善用户体验,”HealthTech决策实验室的首席执行官兼创始人Frank Cutitta说。“但更重要的是,CISO们正在试图提高2FA在不同数据库、仓库和边缘设备之间的互操作性,以消除用户和系统的‘双重疲劳’。”

在后端,则可以部署一个具有内置功能的解决方案,以帮助IT安全团队更轻松地管理远程访问。

“当涉及到保护数字资产和避免业务中断时,一个基于人工智能和机器学习的现代安全解决方案是非常重要的,”Wilczek说。“这样就可以实时检测到流量模式中的任何异常。并且通过自动化,尽量地避免人为错误。”

Ascent Solutions的安全架构师Kayne McGradrey对此表示赞同:“例如,Microsoft 365允许对非结构化数据进行自动分类和标记,但也允许用户在自动化出错时提供理由。”

“结合自动化的数据丢失预防技术,可以让企业轻松地实施和报告在其组织内外共享非公共数据的策略,”他说。

归根结底,IT应该是一个推动者。“通常情况下,这不一定是安全性与生产率的对比,”Pollack说。“使用合适的工具也可以确保生产效率。而把时间花在前面,你或许会在后面省下无数个小时。”